NTT 東日本 - IPA 「シン・テレワークシステム」 - エンタープライズ環境用ポリシー規制サーバー機能

トップ |

中間報告 |

自治体テレワーク for LGWAN |

HTML5 Web 版クライアント (Mac, Chromebook 対応) |

バージョン履歴 |

ダウンロード |

ユーザー数グラフ

入門 - 今すぐ使ってみよう |

クライアント検疫機能・MAC アドレス認証機能 |

二要素認証・ワンタイムパスワード (OTP) 機能 |

マイナンバーカードを用いたユーザー認証機能 |

仮想マルチディスプレイ機能

行政情報システムでの利用 |

組織 LAN におけるポリシー規制サーバー設置 |

企業システムにおける VM・HDD クローン対応 |

Wake on LAN リモート電源 ON 機能 |

画面撮影・キャプチャ防止のための電子透かし機能

FAQ |

掲示板 (ユーザーサポートフォーラム) |

相互リンク集 |

お問い合わせ |

使用条件 |

組織 LAN における利用規制申請 |

NTT 東日本の 「シン・テレワークシステム」 サイト

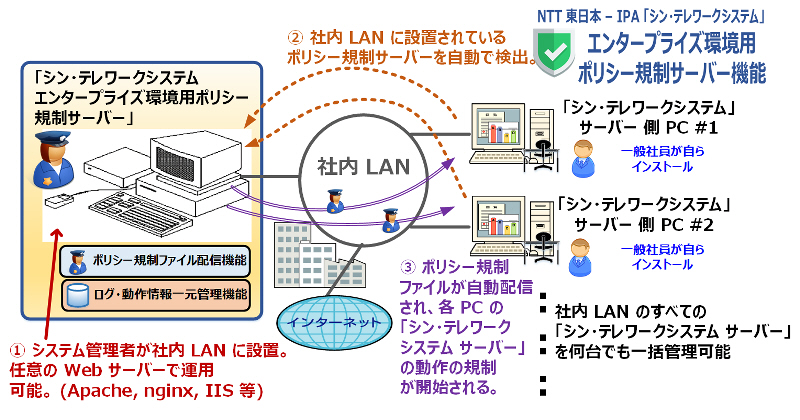

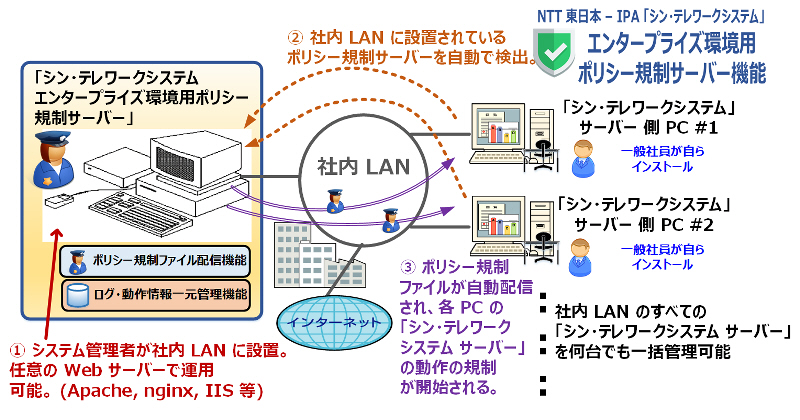

シン・テレワークシステム開発チームは、企業環境における社内 LAN

管理者の皆様による管理上のご要望を最優先して考えています。この度、企業環境において、「シン・テレワークシステム」を社員が自ら導入した場合に、その動作を適切に規制したり、動作状況を一元把握したりしたいというご要望が数多く寄せられました。そこで、2020

年 5 月 14 日に公開した「Beta 5」から、新たに「エンタープライズ環境用ポリシー規制サーバー」の仕組みを実装しました。

社内 LAN の管理者は、任意の Web サーバー (Apache、IIS、NGINX 等)

上にポリシーを記述したテキストファイルを設置するだけで、その社内 LAN

のすべての「シン・テレワークシステム」のサーバーコンピュータは、ポリシーに基づいた規制を受けるようになります。ポリシー規制サーバーは単純な HTTPS

サーバーを利用することができ、特殊なソフトウェアのインストールは不要です。

規制は細かく設定することができます。たとえば、OTP や

MAC

アドレス認証、検疫の実施 などの高度な多層防御セキュリティ機能の強制、「ファイル共有機能」の利用の強制無効化、「役員からのメッセージ」等の強制表示等が可能です。端末ごとに異なるポリシーを設定することも可能です。

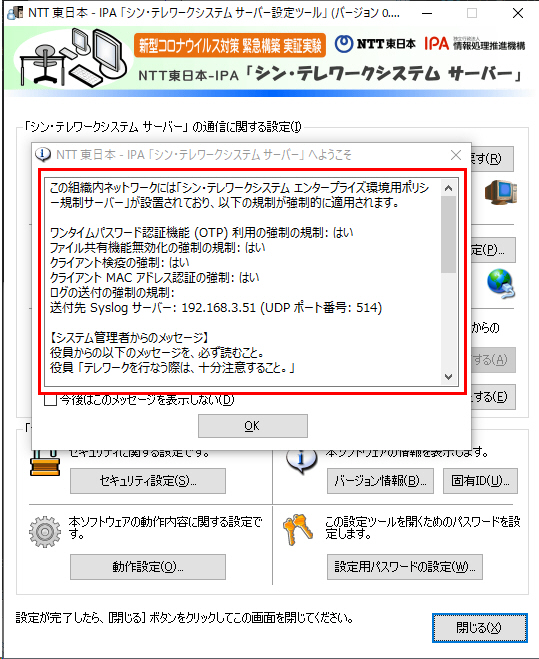

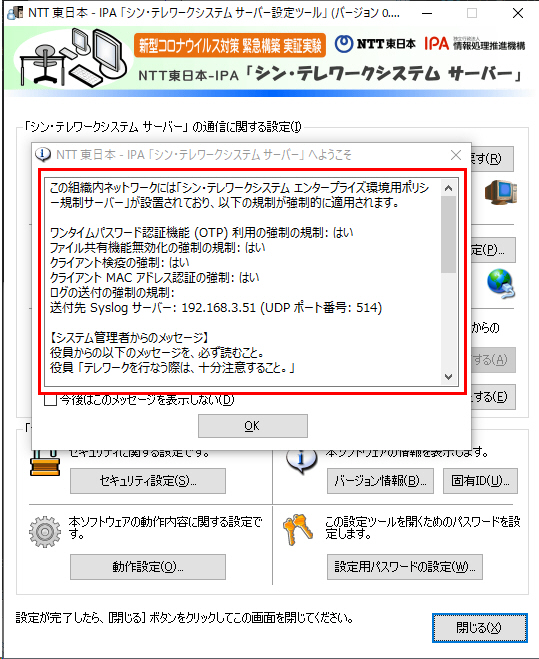

「エンタープライズ環境用ポリシー規制サーバー」が企業内 LAN に設置されている場合の挙動

「エンタープライズ環境用ポリシー規制サーバー」が企業内 LAN に設置されている場合は、企業内 LAN のすべての「シン・テレワークシステム

サーバー」の設定画面には以下のような規制内容のメッセージが表示されます。

ポリシーサーバーが企業内 LAN に設置されている場合は、それぞれの企業内 LAN

のユーザーは、その意思にかかわらず、強制的にポリシーサーバーによる規制を受けることになります。

「エンタープライズ環境用ポリシー規制サーバー」の概要

- 企業 LAN 内のすべての「シン・テレワークシステム サーバー」の動作を規制することができます。

- 実現できる規制機能 (セキュリティ機能の使用の強制) は、以下のとおりです。

- 実現できる統制監視機能は、以下のとおりです。

- 「シン・テレワークシステム サーバー」の動作状況のログの一元管理を行なうことができます。

- まず、「エンタープライズ環境用ポリシー規制サーバー」に対する、企業 LAN 内のすべての「シン・テレワークシステム

サーバー」からの HTTP QueryString 文字列には、「シン・テレワークシステム

サーバー」のビルド番号が「server_build」値として、また、コンピュータのホスト名 (Windows コンピュータ名)

が「server_hostname」値として集約されます。接続元 IP アドレスも、集約可能です。これにより、企業内 LAN

で現在稼働している「シン・テレワークシステム サーバー」の一覧表を作成することが可能です。

- 次に、オプションで、企業 LAN 内のすべての「シン・テレワークシステム サーバー」から、動作ログを、リアルタイムで

syslog プロトコルを用いて、システム管理者が設置した syslog

サーバーに送付することを強制することができます。これにより、それぞれの「シン・テレワークシステム

サーバー」に従業員が自宅等から接続してきたときの日時や IP アドレスなどの情報を一元管理することが可能です。

- その他、以下の機能が実装されています。

- テレワークに関する注意などを記載した、「役員からのメッセージ」のような文字列を、「シン・テレワークシステム

サーバー」をインストールした従業員の「サーバー設定ツール」の画面に表示することができます。

「エンタープライズ環境用ポリシー規制サーバー」で規制することができる項目の詳細

- 「ENFORCE_OTP」 規制フラグ

ワンタイムパスワード (OTP) 機能の使用を強制する (OTP が無効な場合は有効にするまで接続を受け付けない) 規制を設定できます。

値は、1 か 0 で指定します。指定しない場合は、0 とみなされます。

- 「DISABLE_SHARE」 規制フラグ

ファイル共有機能を無効にする (共有機能有効版のサーバーであっても、強制的に無効にする) 規制を設定できます。

値は、1 か 0 で指定します。指定しない場合は、0 とみなされます。

「DISABLE_SHARE」

規制フラグによる強制が有効な場合は、「シン・テレワークシステム」のサーバー設定ツールの画面は下図のようになり、「共有機能の使用を禁止する」が強制的に

ON かつグレーアウトして無効化が不能となります。

- 「ENFORCE_INSPECTION」 規制フラグ

クライアント検疫 (アンチウイルスおよび Windows Update 適用検査) 機能の使用を強制する規制を設定できます。

値は、1 か 0 で指定します。指定しない場合は、0 とみなされます。

- 「ENFORCE_MACCHECK」 規制フラグ

クライアント MAC アドレス認証機能の使用を強制する規制を設定できます。

値は、1 か 0 で指定します。指定しない場合は、0 とみなされます。

「ENFORCE_INSPECTION」 規制フラグおよび 「ENFORCE_MACCHECK」

規制フラグによる強制が有効な場合は、「シン・テレワークシステム」のサーバー設定ツールの画面は下図のようになり、これらの項目が強制的に ON

かつグレーアウトして無効化が不能となります。

- 統制監視オプション - 全シン・テレワークシステムのサーバーの動作状況のログの一元管理

「シン・テレワークシステム サーバー」の動作状況のログの一元管理を有効にすることができます。syslog で送付する先の syslog

サーバーのホスト名 「SYSLOG_HOSTNAME」 および UDP ポート番号 「SYSLOG_PORT」 を指定します。

「SYSLOG_HOSTNAME」 が省略された場合は、syslog を送付しません。

「SYSLOG_PORT」 が省略された場合は、UDP 514 が使用されます。

- 「SERVER_MESSAGE」 メッセージ設定

従業員に「役員からのメッセージ」などをメッセージ配信することができます。「シン・テレワークシステム サーバー

設定ツール」を起動した際に表示されるメッセージを指定できます。

"<BR>" で改行できます。最大文字数は 500 文字です。

テレワーク利用に関する情報システム部門からの注意喚起などを記載することができます。

- 「ENFORCE_WATERMARK」 規制フラグ

画面撮影・キャプチャ防止のための電子透かし機能の使用を強制する規制を設定できます。

値は、1 か 0 で指定します。指定しない場合は、0 とみなされます。

- 「WATERMARK_MESSAGE」 メッセージ設定

画面撮影・キャプチャ防止のための電子透かし機能でクライアント端末の画面に強制表示されるメッセージ文字列を設定します。40

文字以内で任意のメッセージを設定することができます。

- 「CLIENT_ALLOWED_MAC_LIST_URL」 設定

Beta 6 以降では、クライアント MAC アドレス認証機能において、ポリシー規制サーバー上でもクライアント

MAC アドレスの一覧の設定が可能となりました。これにより、各社員からの MAC

アドレス追加・削除の申請を、システム管理者に依頼して行なってもらうことができるようになり、MAC アドレス追加・削除が楽になります。

この機能を利用する場合は、CLIENT_ALLOWED_MAC_LIST_URL として MAC アドレスの一覧が 1 行に 1

アドレス記載されている URL を記載します。URL は社内 LAN からアクセスできる必要があります。HTTP または HTTPS

プロトコルが利用できます。HTTPS の場合、証明書は確認されません。また、HTTP

サーバーのテキストファイルは、クライアントから要求されてから 5 秒以内に応答する必要があります。5

秒を経過した場合、テキストファイルは存在しないものとみなされます。テキストファイルを設置した URL

がアクセス不能になった場合は、ユーザーからは大規模な障害のように見えますので、十分ご注意ください。サーバー端末固有の設定と、本 URL

上のテキストファイルの設定の両方が存在する場合、その 2 つが組み合わさったリストが利用されます (いずれかのリストに記載されている MAC

アドレスからの接続が許可されることとなります)。

- 「SERVER_ALLOWED_MAC_LIST_URL」 設定 (行政情報システム適応モード時のみ)

Beta 6 以降では、サーバーが行政情報システム適応モードでインストールされている場合、サーバー側端末の

MAC アドレスをポリシーサーバーに設定し、そのポリシーサーバーに登録されている MAC アドレスでのみ「シン・テレワークシステム

サーバー」の着信機能が動作するような制限機能を追加しました。これにより、行政情報システムにおいて、多数の職員がそれぞれの端末に「シン・テレワークシステム

サーバー」をインストールしている状態でも、システム管理者は、各端末を特定して、明示的に許可した端末のみがサーバーとして動作するように制御を行なうことができます。行政システム内におけるセキュリティポリシー上、そのような特定が必要な場合や、同時接続数を制限したい場合などに有効です。

この機能を利用する場合は、SERVER_ALLOWED_MAC_LIST_URL として MAC アドレスの一覧が 1 行に 1

アドレス記載されている URL を記載します。URL は社内 LAN からアクセスできる必要があります。HTTP または HTTPS

プロトコルが利用できます。HTTPS の場合、証明書は確認されません。また、HTTP

サーバーのテキストファイルは、クライアントから要求されてから 1 秒以内に応答する必要があります。1

秒を経過した場合、テキストファイルは存在しないものとみなされます。

※ HTTP サーバーが仮にダウンしてしまっていた場合の不具合を防ぐために、タイムアウトは 1 秒としてあります。一般的な構内 LAN

と、現在の平均的なスペックの Web サーバーで静的なテキストファイルを応答する場合、Web サーバーまたはネットワーク上の遅延により 1

秒以上かかるケースはまずないと考えられます。

社内 LAN への「エンタープライズ環境用ポリシー規制サーバー」の設置

企業 LAN の管理権限を有されている方は、「エンタープライズ環境用ポリシー規制サーバー」は、任意のサーバーコンピュータ上の任意の HTTPS

Web サーバーを用いて、今すぐ、簡単に設置することができます。特別なソフトウェアのインストールは、必要ありません。社内のイントラネット Web

サーバーやファイルサーバーなどを公開されたことがある経験をお持ちの方であれば、わずか数十分で準備、設置、試験を行なうことができます。

Web サーバーは、以下を満たしている必要があります。

- プライベート IPv4 アドレスを用いて社内 LAN に設置されていること。

- HTTPS (HTTP over SSL) で、TCP ポート 443 番を用いて Static な (静的な)

コンテンツの公開が可能であること。

- HTTPS サーバー機能は、TLS 1.2 または 1.3 を用いて動作すること。

- TLS の証明書は、任意の証明書 (OpenSSL などの一般的なコマンドで生成したテスト用の自己署名証明書など)

で問題ない。また、有効期限が切れていても問題ない。

Web サーバーは、"/get-telework-policy/"

という固定クエリパスに対するリクエストを処理する必要があります。「エンタープライズ環境用ポリシー規制サーバー」の動作としては、このクエリパスに対する処理のみで十分です。したがって、新たな

Web サーバーを設置する代わりに、既存の社内の Web サーバーなどを、「エンタープライズ環境用ポリシー規制サーバー」として稼働させることもできます。

社内 LAN に設置した「エンタープライズ環境用ポリシー規制サーバー」の検出プロセス

社内 LAN に設置された「エンタープライズ環境用ポリシー規制サーバー」を、その社内 LAN の「シン・テレワークシステム

サーバー」に、どのように検出させれば良いのでしょうか。単純にブロードキャスト等で検出を試みる方法の場合は、以下のセキュリティ上および機能上の問題があります。

- 仮に、ブロードキャストベースの検出を可能とすると、社員は、誰でも、社内 LAN

上のセグメントで「エンタープライズ環境用ポリシー規制サーバー」を簡単に設置することができてしまうおそれがあります。これにより、システム管理権限がない社員が規制サーバーを正統性なく構築することができ、他の社員による「シン・テレワークシステム」の利用を容易に妨害できてしまいます。

- ブロードキャストベースの検出は、同一 L2 セグメント上でしか機能しません。大規模な社内 LAN は、複数の IPv4

サブネットに分割されていることから、すべての L2 セグメントで「エンタープライズ環境用ポリシー規制サーバー」を 1

台ずつ設置する必要が生じてしまいます。これは現実的ではありません。

- ブロードキャストベースの検出は、ブロードキャストパケットの増大を招きます。

- ブロードキャストベースの検出は、UDP の利用が必要ですが、社内 LAN などでは「エンドポイントセキュリテイ」が普及しており、UDP

パケットの受発信が困難な場合も多くあります。

そこで、「シン・テレワークシステム

サーバー」の「エンタープライズ環境用ポリシー規制サーバー」では、ブロードキャストベースの検出は行なわず、より良い手法として、

- DNS ベースの検出

- DNS ベース検出ができない場合は、「10.255.255.127」という固定のユニキャスト IPv4 アドレス (マジックナンバー)

宛の通信による検出

を実装することとなりました。この仕組みは、ほぼすべての社内 LAN で適用でき、小規模な LAN でも、大規模な LAN

であっても、容易に利用可能です。

- 社内 LAN で内部用 DNS が利用されている場合で、クライアントがその DNS サーバーを使用しており、かつ社内 LAN を示す

DNS サフィックスがクライアント PC に登録または DHCP で配信されている場合は、その DNS

ゾーンに「thin-telework-policy-server」という A レコードを追加することにより、任意のプライベート IPv4

アドレスで稼働している社内 LAN のポリシーサーバーを検出させることができます。

- 社内 LAN で内部用 DNS が利用されていない場合は、「10.255.255.127」という固定のプライベート IPv4

アドレスで社内 LAN のポリシーサーバーを設置することができます。あなたが社内 LAN

の管理権限を有していれば、使用されているルータの設定に「10.255.255.127」宛の静的ルーティングテーブルを追加することにより、「10.255.255.127」宛の通信をルーティングして、社内

LAN のいずれかの場所に設置したサーバーホストまで到達させることが可能です。

それぞれの PC 端末で、「シン・テレワークシステム サーバー」 (Beta 5 以降) が起動すると、以下の動作により、自己が所属している社内 LAN

に「エンタープライズ環境用ポリシー規制サーバー」が設置されているかどうかの検出を開始します。※ Beta 4

またはそれ以前のバージョンの「シン・テレワークシステム サーバー」は、「エンタープライズ環境用ポリシー規制サーバー」に対応していません。

- PC 端末の所属している企業 LAN の「DNS

サフィックス」の値に、「thin-telework-policy-server.」を前方付加した FQDN (DNS ホスト名) の A

レコードの解決を試みます。例えば、DNS サフィックスが corp.example.org (例)

の場合、「thin-telework-policy-server.corp.example.org」 (例)

という A レコードが DNS サーバーに登録されているかどうかを検出します。DNS サーバーに登録されている場合は、https://thin-telework-policy-server.corp.example.org/get-telework-policy/

(例) というアドレス宛に HTTPS 通信を試みます。

PC 端末の所属している「DNS サフィックス」は、

(1) Windows のグローバルなネットワーク設定における所属 DNS ドメインサフィックス

(2) DHCP を使用している場合は、DHCP サーバーによって指定される DNS ドメインサフィックス

(3) ネットワーク設定で LAN カードに対して DNS サフィックスを設定している場合は、その DNS ドメインサフィックス

の 3 種類がすべて探索されます。 (2), (3) で複数の設定がある場合は、すべてが探索されます。

なお、A レコードの値が「プライベート IPv4 アドレス」以外の場合 (すなわち、グローバル IPv4 アドレスやマルチキャスト IPv4

アドレス) の場合は、無視されます。

- PC 端末の所属している企業 LAN を用いて、直接「10.255.255.127」という宛先 IPv4 アドレス (固定)

で通信を試みます。

すなわち、https://10.255.255.127/get-telework-policy/ (例) というアドレス宛に HTTPS

通信を試みます。

上記の 1. および 2. は、並行して行なわれます。1. および 2. は、300 秒 (5 分) ごとに 1

回ずつ試行されます。その結果、検出されたいずれかのサーバーで /get-telework-policy/

クエリパスでポリシーファイルをダウンロードした場合は、そのポリシー内容がロードされ、直ちに適用されます。

- ポリシーサーバーの TCP ポートは、443 番固定です。

- ポリシーサーバーには、TLS 1.2 または TLS 1.3 で、何らかの SSL 証明書 (RSA X.509 1024bit ~

4096bit のいずれか) が設定されている必要があります。

- /get-telework-policy/

クエリパスでポリシーファイルをダウンロードする場合に、HTTP QueryString 文字列には、「シン・テレワークシステム

サーバー」のビルド番号が「server_build」値として、また、コンピュータのホスト名 (Windows コンピュータ名)

が「server_hostname」値として追記されます。接続元 IP アドレスは、当然に記録可能です。集約可能です。これにより、企業 LAN

管理者は、企業内 LAN で現在稼働している「シン・テレワークシステム サーバー」の一覧表を作成することが可能です。

- 複数の「エンタープライズ環境用ポリシー規制サーバー」の可能性があるホストが企業 LAN

内に発見された場合は、最後に発見されたサーバーから取得したポリシーファイルが適用されます。ただし、300 秒 (5 分)

ごとに再度探索を実施しますので、いずれのサーバーが「最後に発見された」ものとなるかは不定となる可能性があります。したがって、企業 LAN 内には

1

台のみ「エンタープライズ環境用ポリシー規制サーバー」を設置することが推奨されます。また、冗長化のために複数の「エンタープライズ環境用ポリシー規制サーバー」を設置する場合は、ポリシーファイルの内容は同一にしておくことが推奨されます。

- ロードされたポリシーの内容は、600 秒 (10 分) 間の間使用されます。ポリシーファイルは常に 300 秒 (5 分) ごとに 1

回ずつダウンロードされ、その都度、有効期限が延長されますので、ポリシーサーバーが正常に稼働している限りは、その配信ポリシーの内容が、すべての社内

LAN の 「シン・テレワークシステム サーバー」 で適用されます。また、ポリシーサーバーの動作が停止したり、社内 LAN

から除去されたりした場合は、600 秒 (10 分)

が経過すると、すべてのポリシーはメモリ上から削除され、最初からポリシーサーバーが存在しなかったかのように振る舞うことになります。(syslog

送付先の設定は、新たなポリシーサーバーが発見されるまで、最後のポリシーの内容が残存する場合があります。)

「/get-telework-policy/」 というクエリパスで応答すべきポリシー定義ファイルの内容

「/get-telework-policy/」 というクエリパスで応答すべきポリシー定義ファイルの内容は、極めて簡単です。

以下にサンプルのポリシーテキストファイルを用意してあります。このファイルをダウンロードしていただき、フィールドを書換えてご利用ください。

sample_policy.txt ファイルのダウンロード

「シン・テレワークシステム サーバー」をインストールした PC 端末ごと (社員ごと) に異なるポリシー内容を配信することも可能

ポリシーサーバーの役割を担っている HTTP サーバーから見ると、/get-telework-policy/

クエリパスでポリシーファイルをダウンロードするリクエストが届いた際に、HTTP QueryString 文字列には、「シン・テレワークシステム

サーバー」のビルド番号が「server_build」値として、また、コンピュータのホスト名 (Windows コンピュータ名)

が「server_hostname」値として追記されます。また、接続元 IP アドレスは、HTTPS 通信の接続元 IP

アドレスを取得すれば、容易に認識可能です。

この仕組みを活用して、任意の CGI スクリプト、PHP スクリプト、Java サーブレット、Node.JS プログラムまたは ASP.NET

Web アプリケーション等により、ポリシーサーバー側で、従業員ごとに異なる内容のポリシーファイルを応答することが可能です。

企業内 LAN からの社員による完全な使用禁止規制

社内 LAN 上の「シン・テレワークシステム サーバー」の稼働を一切禁止したい場合は、中継システム側で規制することが可能です。

2020 年 4 月 24 日より、組織による本システムの利用規制

の仕組みを提供しておりますので、こちらをご利用ください。

その他のエンタープライズ環境や高セキュリティ環境におけるセキュリティ機能

トップ |

中間報告 |

自治体テレワーク for LGWAN |

HTML5 Web 版クライアント (Mac, Chromebook 対応) |

バージョン履歴 |

ダウンロード |

ユーザー数グラフ

入門 - 今すぐ使ってみよう |

クライアント検疫機能・MAC アドレス認証機能 |

二要素認証・ワンタイムパスワード (OTP) 機能 |

マイナンバーカードを用いたユーザー認証機能 |

仮想マルチディスプレイ機能

行政情報システムでの利用 |

組織 LAN におけるポリシー規制サーバー設置 |

企業システムにおける VM・HDD クローン対応 |

Wake on LAN リモート電源 ON 機能 |

画面撮影・キャプチャ防止のための電子透かし機能

FAQ |

掲示板 (ユーザーサポートフォーラム) |

相互リンク集 |

お問い合わせ |

使用条件 |

組織 LAN における利用規制申請 |

NTT 東日本の 「シン・テレワークシステム」 サイト

© 2020-2026 独立行政法人情報処理推進機構 (IPA) 産業サイバーセキュリティセンター サイバー技術研究室

© 2020-2026 東日本電信電話株式会社 (NTT 東日本) 特殊局