NTT 東日本 - IPA 「シン・テレワークシステム」 - バージョンアップ履歴

トップ |

中間報告 |

自治体テレワーク for LGWAN |

HTML5 Web 版クライアント (Mac, Chromebook 対応) |

バージョン履歴 |

ダウンロード |

ユーザー数グラフ

入門 - 今すぐ使ってみよう |

クライアント検疫機能・MAC アドレス認証機能 |

二要素認証・ワンタイムパスワード (OTP) 機能 |

マイナンバーカードを用いたユーザー認証機能 |

仮想マルチディスプレイ機能

行政情報システムでの利用 |

組織 LAN におけるポリシー規制サーバー設置 |

企業システムにおける VM・HDD クローン対応 |

Wake on LAN リモート電源 ON 機能 |

画面撮影・キャプチャ防止のための電子透かし機能

FAQ |

掲示板 (ユーザーサポートフォーラム) |

相互リンク集 |

お問い合わせ |

使用条件 |

組織 LAN における利用規制申請 |

NTT 東日本の 「シン・テレワークシステム」 サイト

NTT 東日本 - IPA 「シン・テレワークシステム」

は、現在、ひんぱんにバージョンアップを行なっております。毎日のようにセキュリティ、快適性、機能性が向上しております。

バージョンアップ履歴は、以下のとおりです。何らかの不具合がある場合は、古いバージョンに戻すこともできます。(新しいバージョンを一度アンインストールする必要があります。)

最新版のダウンロードはこちら

過去のすべてのバージョンのダウンロードはこちら

- 2021 年 8 月 5 日 (木): Ver 0.18 Beta 7 Fix 1

- 本日リリースした Beta 7 の初期バージョンにおいて、シン・テレワークシステム クライアントで、IPv6 の DNS

名前解決が有効であり、かつ、IPv6

通信ができない環境で接続エラーが発生する問題を修正しました。同問題が発生する場合は、アップデートをお願いします。それ以外の場合は、アップデートは不要です。

- 2021 年 8 月 5 日 (木): Ver 0.18 Beta 7

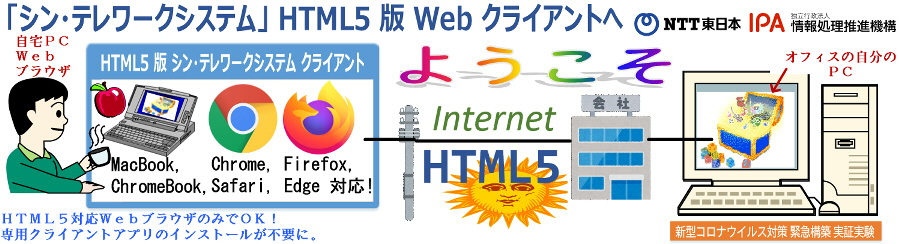

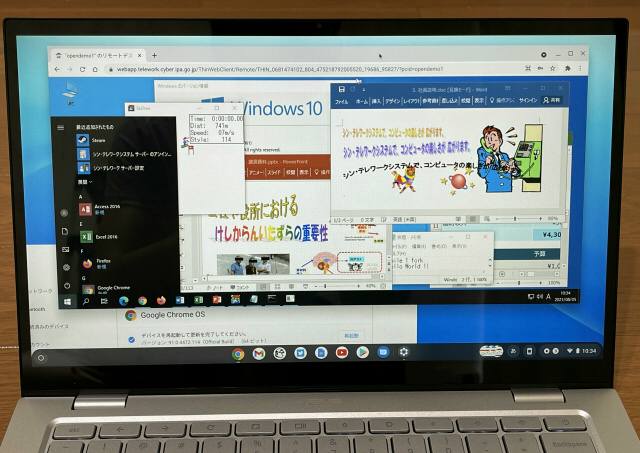

- この度、シン・テレワークシステムの HTML5 版 (Web ブラウザ版) クライアントを新たに開発し、本日より提供を開始いたしました。

開発中のバージョンですが、安定して動作してします。是非ご利用いただければ幸いです。

- 主な新機能

- HTML5 版 Web クライアントを新たに開発しました。Web ブラウザから職場の「シン・テレワークシステム

サーバー」端末に接続し、Windows デスクトップにリモートログインできます。自宅の Mac や ChromeBook

などの端末から、職場の Windows を安全・快適に、全画面で操作できます。

-

多言語対応を行ない、英語版を追加しました。シングルバイナリとなっており、インストール時に日本語か英語を選択できます。言語はインストール後でもいつでも変更可能です。

-

NTT ドコモ等の IPv6 シングルスタック (IPv6 SS) 環境 (NAT64 / DNS64) に対応しました。

-

Wake on LAN

機能において、ターゲットのサーバー側コンピュータが属しているすべてのサブネットのブロードキャストアドレス宛にも WoL

パケットを送付するようにしました。社内 LAN において、WoL トリガー PC と異なるサブネット上の WoL ターゲット

PC 宛に WoL が送付できるようになりました。社内のルータやレイヤ 3 スイッチ等において「IP Directed

Broadcast」機能が有効である必要があります。

- シン・テレワークシステム サーバーの自動インストーラ

(無人インストーラ) を実装しました。大量のコンピュータへのサーバーのインストールが快適になります。インストーラの EXE

ファイルを実行する際に「/auto:1」というコマンドラインオプションを指定することにより、インストーラはデフォルトのオプションのまま、無人で最後まで進み、サーバー設定ツールが自動的に起動するところまで進むようになります。なお、このコマンドラインオプションを指定して実行する際には、Administrators

権限が必要です。権限がない場合は、UAC

ポップアップが表示されます。また、インストール中にデフォルトで次に進むことができないようなエラーが発生した場合は、当該エラーの表示部分で停止するので、それ以降は手動でインストールをする必要があります。追加で「/NOAFTERRUN:1」というコマンドラインオプションにも対応しました。「/NOAFTERRUN:1」を設定すると、インストーラ完了後に「サーバー設定ツール」が自動的に起動しないようになります。

- その他の機能の追加や動作の改善

-

アカウントロックアウト機能を実装しました。ポリシー規制サーバーの「AUTH_LOCKOUT_COUNT」および「AUTH_LOCKOUT_TIMEOUT」項目を

1 以上の整数に設定することにより、ユーザー認証 (パスワード認証)

においてパスワードを誤った場合のアカウントロックアウトが可能となりました。AUTH_LOCKOUT_COUNT

には、ロックアウトが発生するまでの認証失敗回数を指定します。AUTH_LOCKOUT_TIMEOUT

には、ロックアウトが自動解除されるまでのタイムアウト値を秒単位で指定します。

-

無操作時のタイムアウト機能を実装しました。ポリシー規制サーバーの「IDLE_TIMEOUT」項目を 300

以上の整数に設定することにより、ユーザーがクライアント側でマウスを「IDLE_TIMEOUT」で指定された秒数以上無操作であった場合は、クライアント側の接続が切断され、無操作タイムアウトが発生した旨のメッセージボックスがクライアント側の画面に表示されるようになります。

-

クライアント側アプリの設定画面で「リモート画面起動時に内部的に 127.0.0.1 を示す特殊な FQDN 名を指定せず

127.0.0.1 を直接指定 (名前解決エラー時に ON にしてみてください)」オプションを追加しました。

-

サーバーおよびクライアントアプリのプロキシ設定画面に、「中継システムへの接続を無効化する」オプションを追加しました。このオプションを有効にすると、中継システムへの通信が発生しなくなります。すでにサーバーから中継システムへのセッションが確立されている場合は、セッションは切断されます。

-

サーバー側で「tunnel_log」ディレクトリにサーバーと中継システムとの間の通信の詳細なログを出力するようにしました。サーバーと中継システムとの間が頻繁に切れるような場合は、このログを確認することにより、原因を特定することが容易となります。

-

サーバー版で詳細デバッグログを保存する機能を実装しました。

- サーバー側ソフトウェアにおいて、Windows

のローカルグループポリシーまたはドメイングループポリシーでリモートデスクトップが無効である場合でも接続受付時に強制的に有効にするようにしました。

-

クライアント接続中はクライアント側 PC のシステムがスリープしないようにしました。

-

サーバーでリモートアクセス中におけるプロセスの起動 / 終了のログを保存できるようにしました。

- ポリシー規制サーバーで

OTP、MAC

アドレス検査、クライアント検疫検査、透かしを強制的に無効化できるようにしました。これらを無効にするためには、「DISABLE_OTP」、「DISABLE_INSPECTION」、「DISABLE_MACCHECK」、「DISABLE_WATERMARK」をそれぞれ

1 に設定します。

- MAC アドレスリストがマルチスレッド競合によって稀に消えてしまう問題を解決しました。

-

Windows 10 2004 以降のクリーンインストール環境で「Windows Hello

認証」が強制されている場合は、RDP 接続ができない問題があるため、強制を解除するようにしました。

-

クライアント証明書認証における OCSP (Online Certificate Status Protocol)

検証を実装しました。ポリシー規制サーバーの「ENABLE_OCSP」項目を「1」に設定することにより、サーバーは、クライアント証明書認証要求があった場合で、かつ認証がサーバーにあらかじめ登録されている信頼された証明書

(CA 等) による署名の検証によって実施される場合に、当該クライアント証明書の拡張フィールドに OCSP サーバーの URL

が記載されている場合は、その OCSP サーバーの URL 宛に OCSP

プロトコルにより証明書が有効かどうかの検証を試みます。無効であると回答された場合は、ログファイルにその旨を記載し、証明書認証は失敗します。OCSP

サーバーとの通信に失敗した場合は、検証は成功したものとみなされます。

-

ポリシー規制サーバーの設定ファイルで、新たに「DENY_CLIENTS_APP」および「DENY_CLIENTS_HTML5」値が設定できるようになりました。DENY_CLIENTS_APP

に 1 を設定すると、従来のデスクトップアプリ版のシン・テレワークシステム

クライアントからの接続が禁止されます。DENY_CLIENTS_HTML5 に 1 を設定すると、HTML5 版 Web

クライアントからの接続が禁止されます。DENY_CLIENTS_APP と DENY_CLIENTS_HTML5 の両方に 1

を設定することはできません。

- サーバー側メモリ容量が 4GB 以下または空きメモリが 512MB

未満の場合に警告メッセージを表示するようにしました。

- 2020 年 7 月 9 日 (木): Ver 0.16 Beta 6

- 2020 年 5 月 14 日 (木): Ver 0.15 Beta 5

- 2020 年 4 月 30 日 (木): Ver 0.14 Beta 4

- 新機能

「ワンタイムパスワード認証 (OTP)」

を追加しました。企業環境での既存のセキュリティポリシーに準拠するため、「二要素認証に対応してほしい」、「OTP

に対応してほしい」というご要望にお応えして、新規開発をいたしました。是非、お使いください。

ログイン時に、毎回、事前設定したメールアドレスにワンタイムパスワード (OTP) が送付されるようにできます。OTP

が一致しなければログインできません。セキュリティポリシー上、二要素認証の利用が必須の企業環境で利用できます。

利用方法は簡単です。セキュリティ装置やソリューション等、認証サーバーの導入等は、一切不要です。

まず、職場 PC (サーバー) 側を Ver 0.14 Beta 4

以降にアップデートし、「セキュリティ設定」で「ワンタイムパスワードの設定画面」を開き、OTP

を送付したい宛先のメールアドレスを入力し、設定を完了します。

次に、自宅 PC (クライアント) 側も Ver 0.14 Beta 4

以降にアップデートします。これまでの手順通り、サーバーに接続しようとすると、ワンタイムパスワードを入力する画面が表示されます。

また、同時に、サーバー側で設定しておいた電子メールアドレス宛にワンタイムパスワードが届きます。

そこで、電子メールに届いたワンタイムパスワードを、クライアント側の認証画面に入力すれば、OTP の認証は成功します。

その後は、これまで通りのユーザー認証 (パスワード認証または証明書認証) でリモート接続することができます。

一度認証で使用された OTP は、繰り返し利用できません。もう一度認証しようとすると、新しい OTP がメールで送付されます。

また、未使用の OTP の有効期限は 5 分間 (300 秒間) です。

- 2020 年 4 月 27 日 (月): Ver 0.13 Beta 3

- 新機能

「仮想マルチディスプレイ機能」を追加しました。「職場の PC」にディスプレイが 1 枚しかない場合でも、自宅の PC

にディスプレイが 2 枚以上あれば、自宅から職場の PC

をリモート操作する際にマルチディスプレイ化して、大変快適に操作することができます。

※ これにより、職場の PC のディスプレイが 1

枚のみしかない場合でも、自宅のマルチディスプレイ環境から、「シン・テレワークシステム」で職場の PC

にログインして操作したほうが、大幅に快適に仕事ができることになりました。これを機会に、自宅から快適に仕事を行ない、通勤量の削減を目指しましょう。

※ 職場の PC および自宅の PC の両方が Windows 7 以降で、かつ、職場の PC に 「シン・テレワークシステム

サーバー」が「システムモード」でインストールされている必要があります。

※ Windows 7 の場合は、Ultimate または Enterprise エディションである必要があります。

※ クライアント側のみ Beta 3 以降にすれば利用可能です。

-

「パスワード複雑性を満たしていなくても、警告を無視すれば簡単なパスワードを設定できるのは良くないのではないか。」というご意見をいただきましたので、パスワード複雑性を満たしていないパスワードを設定することをできなくしました。(Beta

2 までは警告メッセージは無視可能でしたが、Beta 3 では、無視可能な警告メッセージは廃止され、無視することができないエラーメッセージとなりました。)

なお、Beta 3 以降においても、システムの都合上 (クライアントが特殊な組込端末であるなど、キーボードの制限等があるとき)

またはやむを得ない事情 (ハンディキャップ等によってキーボードでの記号等の入力が困難である場合)

があるため、ユーザーの責任において、パスワードの複雑性規則を一時的に無効にしてパスワードを設定することは可能です。その方法は

こちらの FAQ に記載されていますので、ご活用ください。 -

パスワード複雑性の規則を見直し、

(1) 8 文字以上で、小文字・大文字・数字・記号のうち少なくとも 3 種類以上が使用されている。

(2) 16 文字以上で、小文字・大文字・数字・記号のうち少なくとも 2 種類以上が使用されている。

(3) 24 文字以上である。

のいずれかを満たしていれば可としました。

Beta 2 までは、上記 (1) を必ず満たしている必要がありましたが、(2), (3)

を追加することで、文字数が長いときは使用文字種別の数は緩和されるようにしました。 -

上記のパスワード複雑性に関することについては、ユーザーの皆様の間でも考え方に違いがあると思います。引き続きご意見をお寄せいただければ幸いです。

-

「シン・テレワークシステム サーバー」および「シン・テレワークシステム クライアント」と、中継システムとの間の通信のセキュリティ

(可用性)

を向上しました。中継システムにおけるロードバランサとの間の通信が、何らかの通信障害により確立できない場合は、セカンダリロードバランサに対して接続を試みるようになりました。また、セカンダリロードバランサを、複数のドメインおよび

AS に分散して配置しました。これにより、通信経路に障害があり 1

つのロードバランサと通信ができない場合でも、他のロードバランサに迂回して通信が確立できるようになりました。

-

「シン・テレワークシステム

クライアント」の起動時に、より新しいバージョンが利用可能になっている場合は画面に案内を表示するようにしました。この機能は、「バージョン情報」画面から無効にできます。

- 2020 年 4 月 24 日 (金): Ver 0.12 Beta 2

- 「高度なユーザー認証」機能の証明書認証で、X.509 証明書のビット数が 1024 bit

より大きい場合に認証に失敗する問題を解決しました。

- HTTP プロキシサーバーを経由する場合の User Agent の文字列をユーザーが自由に変更できるようにしました。

- グループポリシーで RDP が無効となっている場合でも、RDP を用いたシステムモードでの接続ができるようにしました。

-

ユーザーのコンピュータのハードディスクが予め攻撃者により別の手段により侵害され、マルウェアのファイルが保存されている場合で、ユーザーが、当該マルウェアと同じディレクトリに本プログラムのインストーラを置いて実行すると、マルウェアも実行されてしまう場合があるセキュリティ問題を解決しました。これはいわゆる

DLL プリロード問題と呼ばれる Windows

の設計上の脆弱性がもとで発生する問題です。アプリケーション側での対策を施しました。日下部司氏からの報告によるものです。ありがとうございました。

-

クライアントに「リラックス・モード」を追加しました。テレワークの開始前に、リラックスすることができます。デフォルトで無効になっていますが、クライアントのオプション設定から有効にできます。ぜひ、有効にしてみてください。

- 2020 年 4 月 21 日 (火): Ver 0.10 Beta 1

トップ |

中間報告 |

自治体テレワーク for LGWAN |

HTML5 Web 版クライアント (Mac, Chromebook 対応) |

バージョン履歴 |

ダウンロード |

ユーザー数グラフ

入門 - 今すぐ使ってみよう |

クライアント検疫機能・MAC アドレス認証機能 |

二要素認証・ワンタイムパスワード (OTP) 機能 |

マイナンバーカードを用いたユーザー認証機能 |

仮想マルチディスプレイ機能

行政情報システムでの利用 |

組織 LAN におけるポリシー規制サーバー設置 |

企業システムにおける VM・HDD クローン対応 |

Wake on LAN リモート電源 ON 機能 |

画面撮影・キャプチャ防止のための電子透かし機能

FAQ |

掲示板 (ユーザーサポートフォーラム) |

相互リンク集 |

お問い合わせ |

使用条件 |

組織 LAN における利用規制申請 |

NTT 東日本の 「シン・テレワークシステム」 サイト

© 2020-2026 独立行政法人情報処理推進機構 (IPA) 産業サイバーセキュリティセンター サイバー技術研究室

© 2020-2026 東日本電信電話株式会社 (NTT 東日本) 特殊局